Criptarea datelor – Necesitatea de a cripta informaţiile a existat dintotdeauna.

Astăzi, mai mult ca niciodată, informaţii confidenţiale se transmit zilnic între diverse entităţi.

Pentru ca astfel de date sensibile să ajungă doar în mâna celor îndreptăţiţi să le afle, există criptografia.

Dar cum funcţionează aceasta?

Criptarea datelor, cum funcţionează?

- NOŢIUNI INTRODUCTIVE

Necesitatea de a cripta informaţiile a existat dintotdeauna.

Astăzi, mai mult ca niciodată, informaţii confidenţiale se transmit zilnic între instituţii guvernamentale şi, sau companii,

în fiecare minut probabil mii de cetăţeni ai planetei îşi introduc datele de identificare ale cardurilor de credit,

debit pentru a face cumpărături online.

Pentru ca astfel de date confidenţiale să nu ajungă în mâna celor care le caută, există criptografia.

Criptografia este ştiinţa care foloseşte matematica pentru a cripta şi decripta informaţii; cu alte cuvinte, pentru a securiza informaţiile stocate ori transmise.

Reversul medaliei este criptanaliza, ştiinţa analizării şi spargerii codurilor prin care se codifică datele.

Cele două, criptografia şi criptanaliza sunt denumite generic criptologie.

Criptarea, cum funcţionează?

- ÎN CE CONSTĂ CRIPTAREA INFORMAŢIILOR?

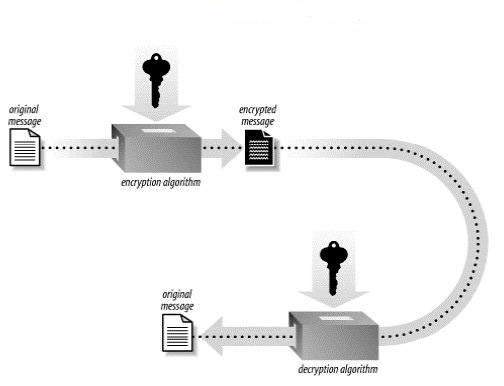

Criptarea se face cu ajutorul unui algoritm şi a unei chei de criptare.

Algoritmul este o funcţie matematică folosită efectiv în procesul de criptare şi decriptare.

Combinarea algoritmului cu o anume cheie de criptare dă un rezultat diferit de combinarea aceluiaşi algoritm cu o altă cheie de criptare.

Tăria criptării depinde atât de tăria algoritmului, cât şi de tăria cheii de criptare.

În urma criptării, informaţiile devin indescifrabile; fără a avea cheia cu care s-a efectuat criptarea, decriptarea este imposibilă (sau cel puţin aşa se vrea).

Criptarea este de două feluri: criptarea simetrică şi criptarea asimetrică (criptarea cu cheie publică)

- CRIPTAREA SIMETRICĂ

Criptarea simetrică este cea tradiţională, care funcţionează în felul următor: pe un computer se realizează criptarea informaţiilor cu ajutorul unui algoritm şi o anume cheie.

Apoi, informaţia criptată pleacă (fără măsuri de protecţie specială) către destinatar.

Destinatarul va vedea informaţia în clar, o va putea decodifica, dacă are cheia corespondentă.

Dacă o are, o aplică fişierului criptat şi are astfel acces la informaţie în clar.

Problema cea mai importantă în acest sistem de criptare, folosit cu preponderenţă de guvernele ţărilor lumii,

este păstrarea secretului cheilor folosite şi transferul acestora între utilizatori aflaţi uneori la mari distanţe.

Deconspirarea acestora duce la compromiterea sistemelor de criptare folosite.

Criptarea datelor simetrică

- UN EXEMPLU SIMPLU DE CRIPTARE

Pentru o mai bună înţelegere a criptării, iată un exemplu foarte simplu de criptare, care,

deşi departe sub aspectul complexităţii de algoritmele şi cheile folosite în realitate, dau,

credem, o bună idee a ceea ce se întâmplă atunci când are loc criptarea.

Să luăm, de pildă, următorul text: - SCIENTIA

Aplicându-i un algoritm şi o cheie, pornind de la textul clar de mai sus, putem avea următorul text: - UEKGPVKC

Cum am ajuns la acest text?

Probabil unii dintre dumneavoastră şi-au dat deja seama: am folosit un algoritm ce constă în a înlocui fiecare literă din SCIENTIA cu o altă literă, iar cheia este 2.

S a fost înlocuit cu litera din alfabet (ce constă din ABCDEFGHIJKLMNOPRSTUVWXYZ) aflată la două poziţii spre dreapta, adică U, C a fost înlocuit cu E şi aşa mai departe.

Simplu, nu?

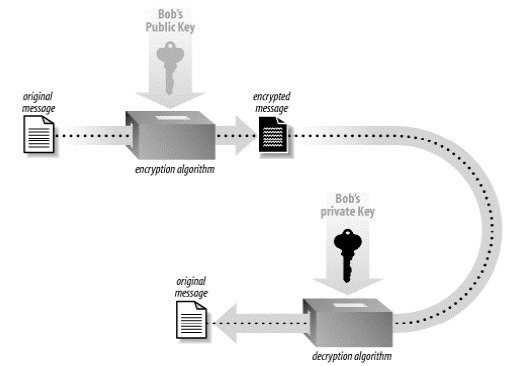

În realitate lucrurile sunt un pic mai complicate… - CRIPTAREA ASIMETRICĂ

După cum am menţionat mai sus, principala problemă a metodei criptării tradiţionale este distribuţia şi păstrarea secretului cheilor de criptare.

Criptografia bazată pe chei publice, ce a fost inventată în 1975 de către Whitfield Diffie şi Martin Hellman, rezolvă această problemă foarte elegant.

Criptografia cu cheie publică funcţionează în felul următor: se foloseşte o cheie publică, care, după cum îi spune şi numele, nu este secretă, pentru criptare, şi o cheie privată pentru decriptare.

Cu alte cuvinte, oricine poate cripta cu o cheie publică, dar numai cel care are cheia privată poate decripta.

Astfel, dacă am nevoie să primesc informaţii sensibile de la un partener, îi pot transmite fără grijă cheia mea publică,

ce va fi folosită pentru criptare, pentru ca, ulterior, la primirea datelor criptate, să folosesc cheia mea privată pentru a vizualiza informaţiile în clar.

Dacă fişierul criptat cu cheia mea publică ajunge din greşeală la un alt destinatar, acesta nu va putea descifra fişierul în lipsa cheii private.

În principiu, nu este posibilă deducerea cheii private din cheia publică, deşi există o legătură matematică între acestea.

Criptarea datelor asimetrică

Apariţia criptografiei asimetrice a însemnat o adevărată revoluţie în domeniul criptografiei,

în sensul că o activitate extrem de costisitoare şi cu putinţă de pus în practică doar de guverne ori organizaţii mari a ajuns la dispoziţia publicului larg la costuri foarte mici ori chiar gratis.

Criptarea, cum funcţionează?

- TĂRIA ŞI STOCAREA CHEILOR DE CRIPTARE

Cheile de criptare, împreună cu algoritmul de criptare, ajută la realizarea criptării datelor.

Cheile sunt şiruri de numere concepute după anumite reguli (de pildă, după codificarea mişcării mouse-ului pe ecran) şi sunt măsurate în biţi.

O cheie de 1024 de biţi în criptografia asimetrică reprezintă un obstacol greu, dacă nu imposibil, de trecut pentru cei ce ar încerca să o spargă.

Cheile folosite în criptografia convenţională, deşi par la prima privire a nu fi aşa impresionante, au o tărie mai mare decât cele din criptografia asimetrică.

De pildă, o cheie de 80 de biţi (criptografia simetrică) este similară unei chei pe 1024 de biţi (criptografia asimetrică); o cheie pe 128 de biţi (simetrică) are tăria unei chei pe 3000 de biţi (asimetrică).

Cheile de criptare sunt stocate pe calculator.

O cheie privată este accesibilă prin intermediul unei parole.

Dacă uitaţi parola ori dacă ştergeţi fişierul aferent cheilor de criptare, nu veţi mai putea decripta datele la care se pretau cheile pierdute ori inaccesibile.

Blogger din anul 2004, fecioară, iubitor de grafică, Senior WebMaster la StoreDay.ro, Senior Graphic Designer, Senior Web Designer, Senior Web Commerce. Sunt un tip plin de viață și inovator în creativitate.

Bun articol 👍👍👍